Шифрование данных не так безопасно, как нам кажется

Большинство математических предположений, сделанных за последние 65 лет на основе теоретико-информационного анализа криптографических систем, могут оказаться неверными

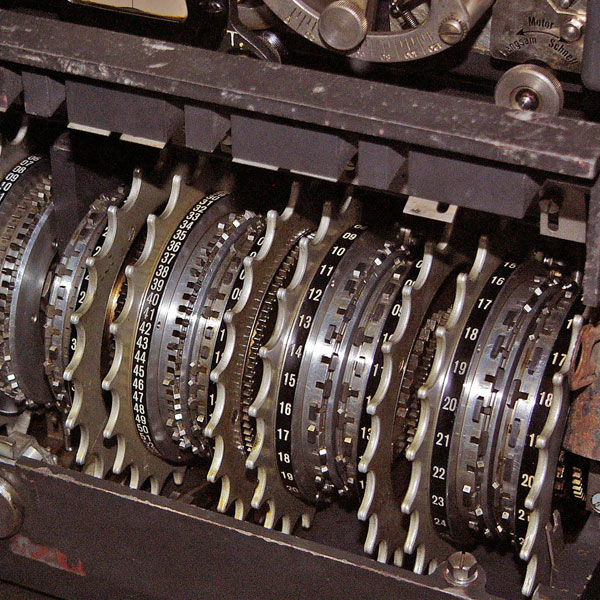

Теория информации – дисциплина, подарившая нам цифровую связь и сжатие данных. Она принимает криптографию за математическую основу. С 1948 года, когда теория информации только зарождалась, информационно-теоретический анализ безопасности систем строился исходя из общих предположений.

К сожалению, группа исследователей из Массачусетского технологического института (MIT) и Национального университета Ирландии (NUI) в Мэйнуте на недавнем Международном симпозиуме по теории информации представила доклад, в соответствие с которым это предположение неверно.

Информационная энтропия — мера неопределённости или непредсказуемости информации, то есть неопределённости появления символа первичного алфавита. Если потерь информации нет, то она численно равна количеству информации на символ передаваемого сообщения.

Информационная энтропия — мера неопределённости или непредсказуемости информации, то есть неопределённости появления символа первичного алфавита. Если потерь информации нет, то она численно равна количеству информации на символ передаваемого сообщения.Позднее на конференции Asilomar эта же командой заявила, что, как следствие, беспроводные картридеры, используемые во многих безключевых системах входа, могут быть далеко не так безопасны, как считалось ранее.

В теории информации понятие информации как таковой тесно переплетается с энтропией. Два файла могут содержать одинаковое количество информации, но если один из них короче, то в нем неизбежно присутствует энтропия.

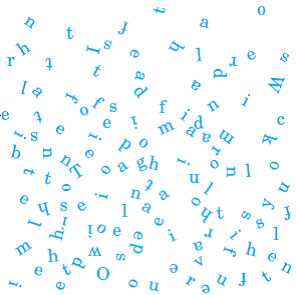

Если алгоритм сжатия используемый, например, WinZip или gzip, работает идеально, значит сжатый файл имеет максимально возможную энтропию. Это означает, что в нем одинаковое число 0 и 1, а вариант их распределения совершенно непредсказуем. На теоретико-информационном языке это значит «единообразны».

Традиционно теоретико-информационный анализ безопасности схем предполагает, что исходные файлы совершенно единообразны. На практике это не всегда так, но они достаточно близки к тому состоянию, когда стандартные математические алгоритмы верны.

Кен Даффиисследователь NUI

Кен Даффиисследователь NUIВ обеих работах Даффи сотрудничает со своим студентом Марком Кристиансеном, Мюриэль Медар, профессором лаборатории электроники MIT, и её студентом Флавио дю Пен Кальмоном.

Мюриэль Медарпрофессор лаборатории электроники MIT

Мюриэль Медарпрофессор лаборатории электроники MITЭнтропия Шеннона основана на усредненной вероятности того, что данная строка битов относится к конкретному типу цифрового файла. Подобное понятие энтропии логично использовать в системе связи общего назначения, так как характеристики передачи данных сходятся со средним статистическим. Доклад Шеннона от 1948 года о криптографии связан с коммуникацией, поэтому его понятие энтропии было вполне удовлетворительно.

Но в криптографии реальная проблема заключается не в среднем, а в наиболее неблагоприятном исходе. При взломе кода необходима только одна достоверная корреляция между зашифрованной и незашифрованной версиями файла, чтобы начать выводить остальные корреляции.

Со времени выхода работы Шеннона теоретики информации разработали другие понятия энтропии, дающие более точное представление о проблеме расшифровки данных.

"Это все еще экспоненциально трудно, но экспоненциально легче, чем мы думали", - говорит Даффи. Злоумышленник, полагаясь на частоту, с которой буквы появляются в словах, находит необходимый ему пароль намного быстрее, чем ожидалось, особенно, если для расшифровки используются большие процессорные мощности. "Вы бы удивились, узнав, как быстро можно расшифровать ваш пароль".

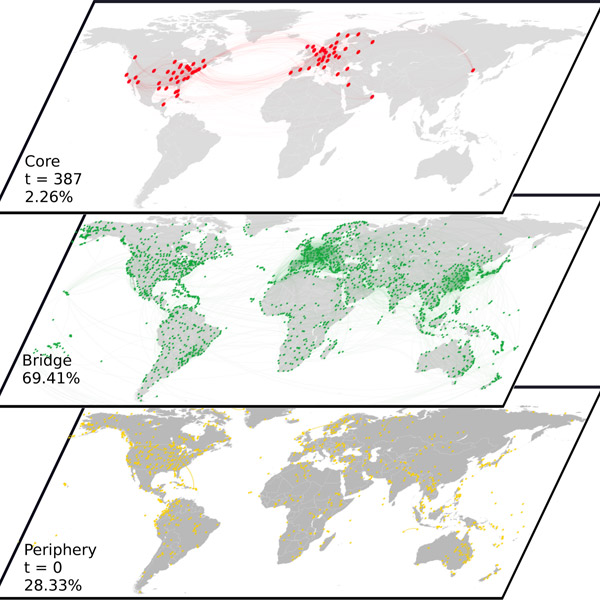

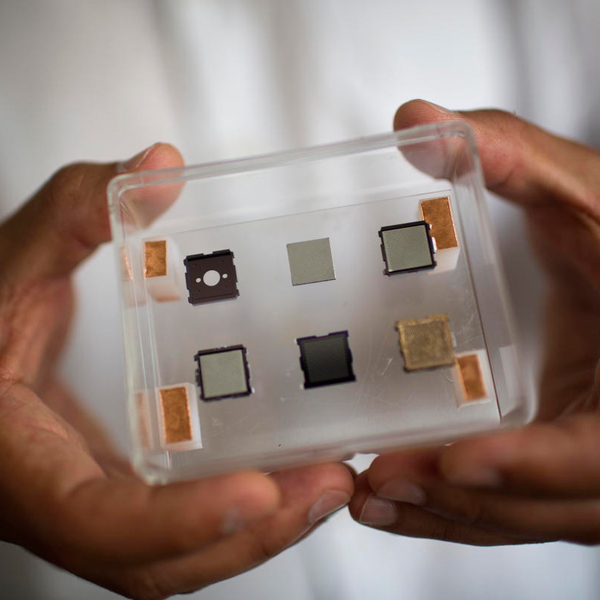

В своей работе исследователи применяют тот же тип математического анализа, но немного по-другому. Они считают, что в основном взломщик пытается получить доступ к кредитной карте или электронному ключу «шумным» способом.

«Шум» - инженерный термин, который относится ко всему, что ухудшает электромагнитный сигнал, например, физические препятствия, сдвинутые по фазе отражения или другие электромагнитные помехи.

Шум может быть разным: всем знаком белый шум, но существует также розовый и черный шум, и даже экзотический шум Пуассона.

В этом случае, вместо знаний о статистической частоте символов, используемых в пароле, взломщик пользуется информацией о вероятных шумовых характеристиках окружающей среды: фазовый шум с одним набором параметров является более вероятным, чем фазовый шум с другим набором параметров, который, в свою очередь, является более вероятным, чем броуновский шум и так далее. Вооружившись этой статистикой, злоумышленник может узнать пароль карты намного быстрее, чем предполагалось ранее.

Матье Блохдоцент кафедры электротехники и вычислительной техники в Технологическом институте Джорджии

Матье Блохдоцент кафедры электротехники и вычислительной техники в Технологическом институте ДжорджииБлох сомневается, что ошибочное предположение о единообразии означает небезопасность криптографических систем в целом.

Матье Блохдоцент кафедры электротехники и вычислительной техники в Технологическом институте Джорджии

Матье Блохдоцент кафедры электротехники и вычислительной техники в Технологическом институте ДжорджииЧто касается работы исследователей из MIT и NUI, то он называет ее "очень конструктивной, потому что она, по сути, предупреждает: "Эй, мы должны быть осторожны. "

Работа также предлагает способ вернуться и повторно проанализировать все еще раз".