Как защитить свою компанию от хакерских атак?

Кратко о защите данных

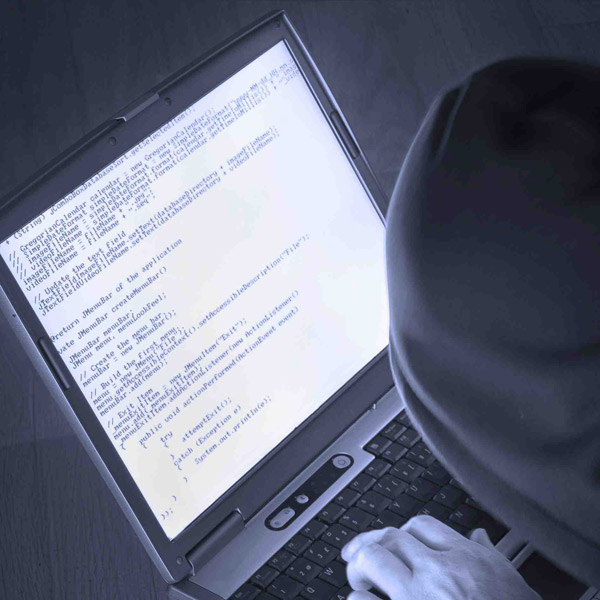

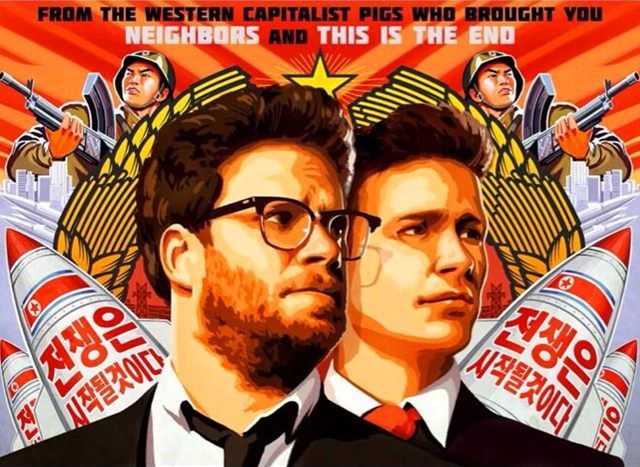

Хакерские атаки сегодня — не редкость даже для известнейших корпораций, которые в современном мире кажутся гигантами, со всех сторон защищенными неприступной стеной. Такие компании, как Sony и OPM, недавно стали жертвами кражи данных, а теперь к ним присоединилась еще и MLB. Как в наше время защититься от такого печального происшествия? Есть ли какие-то универсальные способы, без того, чтобы нанимать самых лучших в мире специалистов или покупать дорогостоящее оборудование?

Предлагается множество методов борьбы, ведь хакеры не сидят сложа руки и постоянно совершенствуют способы атаки. Новые шифровки данных возникают чуть ли ни каждый месяц.

Что же мы действительно знаем о кибератаках? Недавний отчёт компании Verizon может повергнуть в шок. Ведь согласно ему, многим корпорациям, в том числе и крупным, требуются месяцы, чтобы обнаружить только факт кражи данных. Другая компания, Ponemon, сообщает, что более 70% сотрудников различных фирм имеют открытый доступ к данным, которые должны быть скрыты или зашифрованы. Более 20% служащих утверждают, что в случае чего могут запросить и получить закрытую информацию о данных, якобы утерянных, стертых сообщениях, личных адресах и так далее.

В такой ситуации закономерным будет вопрос: а что же дальше? Какие пути выхода из сложившейся ситуации, и не станет ли новая волна атак последней для большинства фирм?

Сейчас мир требует совсем других действий от представителей различных корпораций. Наши сведения о хакерах и данных слишком устарели, теперь они скорее приносят вред, чем пользу. Поэтому пришло время пересмотреть доступную информацию и поменять взгляды.

Не секрет, что многие компании тратят колоссальные средства на защиту данных. Они способны защищать от вирусов, программ-шпионов, хакерских атак. Однако, что делать в случае, если нет уверенности, что угроза приходит снаружи, а не изнутри? Ведь ценные активы, письма, разговоры, файлы и документы часто доступны многим сотрудникам. Важно также допускать возможность того, что данные уже утекли или кто-то на данный момент находится в сети компании.

Сегодня многие организации переходят на инновационные решения, например, анализ поведения пользователей. Такой ход может в некоторой мере обезопасить информацию внутри. Программа из данной системы отслеживает действия всех пользователей: время входа в сеть, запуск приложений, доступ к файлам и данным и время использования их, информация о действиях (копирование, перемещение), насколько часто человек открывал тот или иной файл.

В недавнем интервью известный аналитик Роб Эндерл признался, что был очень удивлен, узнав, что перейдя на такую систему учета, многие компании обнаружили до 75% нарушений безопасности именно внутри корпораций. Какие же способы дает User Behavior Analytics (UBA), а по-нашему, Анализ Поведения Пользователей, Какие же способы защитить свою систему дает User Behavior?

Определение текущих действий пользователей

Новый метод требует создания журнала событий, где будут указаны действия с файловой системой и ее структура. Такой журнал всегда позволяет знать, что делают ваши сотрудники: удаляют, копируют, просматривают, перемещают, создают файлы. Такой новаторский метод не только говорит о том, кто из сотрудников явно превышает свои полномочия с файловыми доступами, но и позволяет найти в системе потерянные файлы и письма.

Выявление странностей в поведении

Самостоятельно сидеть и отслеживать действия каждого сотрудника? Для этого будет недостаточно и целого отдела. Кроме того, человеческий фактор не исключает возможности пропустить что-то или не обратить на это внимание. UBA же отслеживает потоки информации на глубинном уровне. Что это означает? Возможность самостоятельно задать параметры неправильного поведения.

Система же будет отслеживать их, а в случае несоответствия, оповещать вас о нарушении. Такой подход весьма удобен, особенно когда речь идет о большой компании, где за минуту происходит более тысячи взаимодействий с файлами, и физически просто нереально обратить внимание на каждое. Система может срабатывать только тогда, когда пользователь ведет себя некорректно (например, копирует файлы, когда это запрещено).

Известный аналитик Авива Литан, который занимается вопросами информационной безопасности, считает, что такая система отслеживания некорректного поведения могла бы предотвратить кражу и утечку данных, которую в свое время провел Эдвард Сноуден.

Слежение за уровнями привилегий

UBA дает возможность дополнительно сосредотачивать внимание на конкретных группах пользователей, например, на администраторах, чтобы убедиться, что, имея доступ к многим файлам, они не злоупотребляют своими полномочиями. Можно также установить оповещение, вплоть до SMS, о нарушениях, которые делают представители групп.

Проверка такого параметра, как Active Directory, позволяет быстро узнать, кто и в какое время получал доступ к секретной информации. Благодаря все тому же журналу файловой системы можно узнать и о действиях, которые пользователь проводил с файлами.

Устранение доступа глобальным группам

Так, благодаря этой функции, реально давать только временный доступ к файлам (а бывают и такие должности), а также закрыть доступ многим пользователям, которым вообще запрещено читать секретные данные. Система позволяет отслеживать, нужно ли вообще закрывать доступ пользователю, или открыть его частично.

Функция «honeypot»

Некоторые расширенные версии UBA имеют возможность в автоматическом режиме анализировать многие данные. Для них можно создать «honeypot» - папку с общим доступом, где будут храниться фальшивые секретные файлы. А далее остается только следить за тем, что произойдет. Такой способ зашиты похож на охоту на живца, только в качестве приманки выступает совершенно неправдоподобная информация.